UTMとは?

最近、UTMを導入する企業さんが増えてきた印象を受けます。

この記事ではUTMとはどんな製品なのか?

UTMを導入するとどうなるのか?についてご紹介します。

UTMは、Unified Threat Management(統合脅威管理)の略で、サイバー攻撃、悪意のあるソフトウェア、その他のデジタル・セキュリティの脅威から幅広く保護するためのシステムであり、企業でよく採用されているものです。次世代ファイアウォールとも呼ばれます。

もっと簡単に説明すると、このようなセキュリティ機能について初めて聞いたのであれば、まずは「ネットワーク」という概念を理解することから始めましょう。

ネットワークは、複数のコンピューターが互いにデータ通信をすることができる仕組みです。例えば、家庭内でWi-Fiルーターを使って、スマートフォンやパソコンをインターネットに接続すると、家中のどこでもインターネットを利用できます。また、企業などでは、社内ネットワークを構築し、社員同士が情報を共有することができます。

一方で、ネットワークに接続されたデバイスには、様々な脅威が存在します。例えば、ウイルスやスパイウェア、フィッシングなどです。これらの脅威からネットワークを守るためには、セキュリティ対策が必要です。

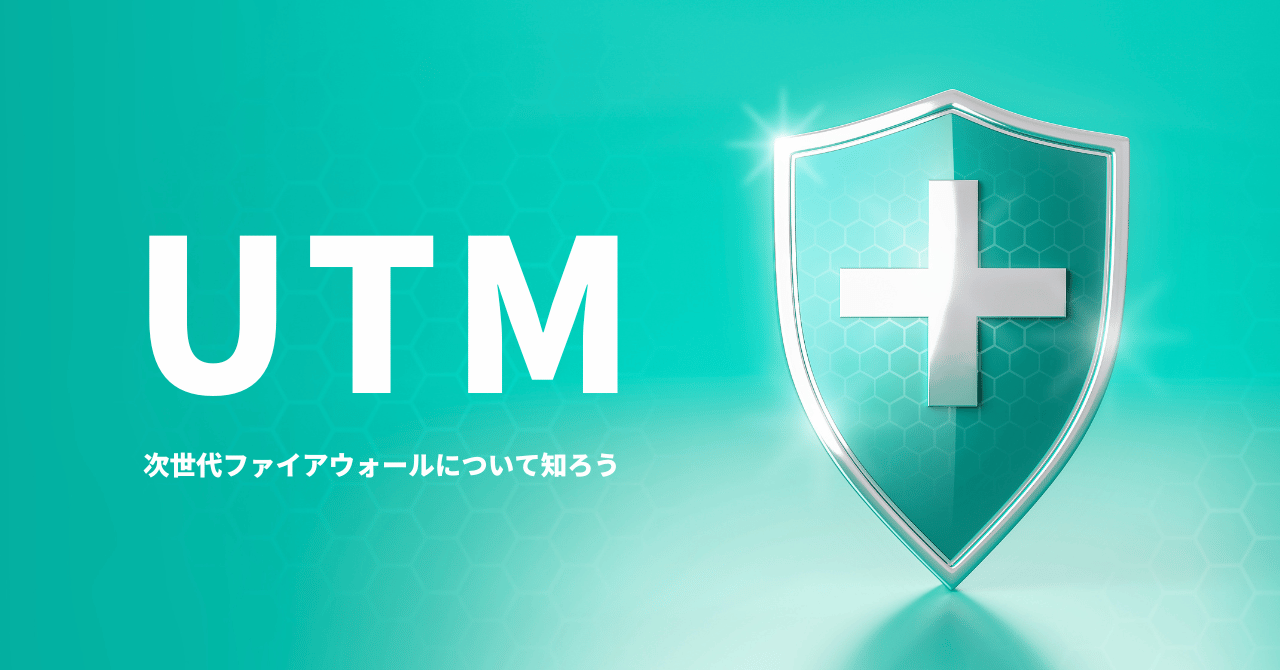

UTMは、複数のセキュリティ機能を1つの装置に統合することで、ネットワークのセキュリティを強化します。

UTMには、ファイアウォール、VPN、アンチウイルス、スパイウェア対策、Webフィルタリング、スパムフィルタリングなどの機能が含まれます。

UTMは、家や学校の玄関にセキュリティゲートを設置するようなものです。ゲートが閉まっている間は、不審な人や物を通さず、家や学校を守ることができます。UTMも同じように、ネットワークに接続されたデバイスを不審な脅威から守ることができます。

以上が、UTMについての簡単な説明です。

UTMを導入することで、ネットワークのセキュリティを強化し、デバイスを安全に利用することができます。

UTMの機能イメージ

UTMは、デジタル・セキュリティとネットワーク・セキュリティを分離して管理できるため、複雑なセキュリティ対策よりも分かりやすくなっています。また、大量のログデータをふるいにかけて分析したり、セキュリティ・ソリューションを単一の統一されたシステムに統合して、時間とコストを大幅に削減することもできます。

UTMはユーザーフレンドリーな設計になっており、コンピュータにあまり詳しくない方でも、システムを管理・理解することができます。UTM は、進化する脅威に対するプロアクティブな保護を提供し、深刻な問題になる前に悪意のある活動を積極的に特定し、停止させることができます。

UTMを利用することで、企業はデータ、ネットワーク、システムを24時間365日、確実に保護し、安全を確保することができます。また、ハッカー、ウイルス、マルウェア、その他の悪質な脅威から保護することもできます。

UTMは、アプリケーション制御、侵入防御、コンテンツフィルタリング、Webセキュリティ、高度な脅威防御、ユーザーID管理などの包括的なツールと機能のセットを提供します。

UTMは組織があらゆる潜在的な脅威からデータとネットワークを保護するために役立つ機器です。

UTM導入のメリット

セキュリティの強化

UTMは、フィッシング、アンチウイルス、アンチスパイウェア、VPNなどの機能を統合し、複数のセキュリティ対策を単一デバイスで実現します。

コスト削減

複数のセキュリティ製品を個別に導入するよりも、UTMを導入することでコストを削減できます。また、UTMは1つの装置で複数の機能を提供するため、装置の取り付けスペースや電源の消費量を節約することができます。

管理のしやすさ

UTMは、複数のセキュリティ機能を統合して管理できるため、管理の手間や時間、コストも削減できます。

柔軟な構成

UTMは、さまざまな環境に対応できるため、導入しやすく、柔軟な構成が可能です。

リアルタイム監視

UTMは、ネットワーク上の送信をリアルタイムで監視し、異常を検知した場合には自動的に対処することができます。

トラフィック

UTM は、業界標準や法律に準拠するための必要なセキュリティ機能を提供し、リダイレクトに準拠するための負担を軽減します。

UTMのデメリット

性能の制限

UTMは、多数のセキュリティ機能を一つの装置でまとめて提供しているため、装置の処理性能によっては、通信速度やレスポンスが低下することがあります。

カスタマイズの制限

UTMは、多数のセキュリティ機能を提供するため、機能のカスタマイズが制限されることがあります。例えば、特定のセキュリティ製品に特化した設定を行いたい場合、UTMでは難しいことがあります。

信頼性の低下

UTMは、多数のセキュリティ機能を一つの装置でまとめて提供するため、万が一装置に障害が発生した場合、全てのセキュリティ機能が利用できなくなる可能性があります。そのため、信頼性が低下することがあります。

メリットとデメリットのまとめ

以上が、UTMのメリットとデメリットです。UTMは、多数のセキュリティ機能を一つの装置で提供することで、管理やコスト削減、セキュリティの強化が可能になります。一方で、性能の制限やカスタマイズの制限、信頼性の低下などのデメリットがあるため、導入を検討する際には慎重に判断する必要があります。

UTM導入での注意点

また、UTMを導入する場合には、以下のポイントにも注意する必要があります。

適切な装置の選択

UTMは、ネットワークの規模やセキュリティのレベルに応じた適切な装置を選択することが重要です。装置の性能がネットワークの通信速度に追いつかず、通信速度の低下を引き起こすことがないように、適切な装置を選択する必要があります。

正しい設定

UTMの効果を最大限に発揮するためには、適切な設定が必要です。例えば、ファイアウォールの設定やアンチウイルスのアップデートなど、定期的なメンテナンスが必要です。

スキルの確保(専門知識の確保)

UTMの導入や運用には、専門的なスキルが必要となることがあります。そのため、専門知識を持ったスタッフを確保する必要があります。

まとめ

UTMを導入することにより、ファイアウォール、ウイルス検出、スパムブロック、Webコンテンツフィルタリングなどの機能により、サイバーセキュリティ上の潜在的な脅威を回避し、運用や金銭的な負担を軽減することができます。

最適なUTMシステムを探すには、システムのセットアップ、最大サポートユーザー数、機能範囲、サポートレベルなどの側面を考慮する必要があります。また、障害発生時の復旧率や連絡方法の多様性などもチェックするようにしましょう。

UTM製品の中には、導入前にテストができるものもあるので、自社の環境との相性も事前に確認しておくとよいでしょう。

UTM導入は当社でお手伝いできますので、お気軽にお問合せください。